La alarmante y siniestra «Tecnología de control individual total»

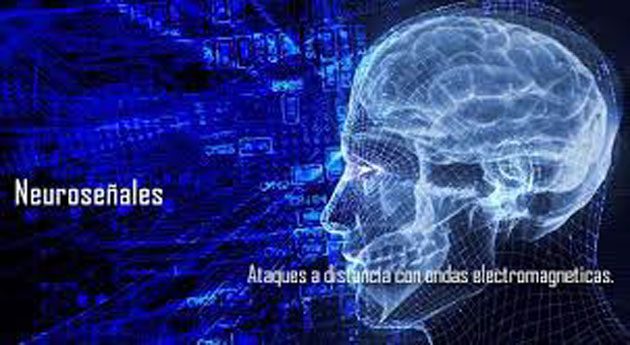

La tecnología de control individual total es un tipo abominable de tecnología EM y V2K. Esta tecnología está siendo utilizada contra segmentos de la población americana. Aquellos que son atacados por esta tecnología se conocen como TIs (Individuos Dirigidos).

Recientemente, Bryan Kofron lo ha denunciado. Bryan Kofron es un especialista de la industria de seguridad. Solía trabajar para una empresa de seguridad privada SIS (Security Industry Specialists) en Seattle, Washington. Renunció a disgusto después de darse cuenta que esta empresa, estaba usando activamente Tecnología de control individual total. El objetivo era, controlar y destruir las vidas de ciertas personas. Desde que renunció, él mismo se ha convertido en una víctima de esta tecnología.

De acuerdo con Kofron, esta tecnología es tan avanzada que se puede utilizar para leer su mente. También puede programar su mente con pensamientos (que usted cree que son propios) e inducir estados emocionales (incluyendo dolor, odio y miedo).

Ir a la guía central

Se puede utilizar a través de su nervio óptico y sus sistemas auditivos, para ver y escuchar lo que pasa a su alrededor. Puede dirigirse a personas en particular, mediante ataques específicos a cada individuo (basados en la resonancia de ADN del objetivo).

⚠️ Recibí alertas antes que el resto

Eventos como este pueden repetirse. Enterate antes que se vuelvan noticia.

Esta tecnología se está utilizando en programas de ingeniería social. Así experimentan con personas pobres, sin hogar y débiles que tienen pocas o ninguna posibilidad de luchar. En entrevistas y presentaciones Kofron explica que esta tecnología está siendo utilizada por psicópatas sin escrúpulos.

Están dirigidos a grupos específicos de personas:

1 – Aquellos que son cognitivamente muy inteligentes.

2 – Los que tiene conocimiento de tecnología avanzada.

3 – Y aquellos interesados en la investigación alternativa (es decir, la investigación conspirativa).

En general, se apunta a individuos con poder de libre pensamiento, para detener a los disidentes y revolucionarios, o a los que son demasiado pobres y débiles para luchar.

Kofron, nos cuenta algunas de las cosas que la Tecnología de control individual total puede hacer:

Esta tecnología manipula las señales eléctricas en el cerebro. Así controla los pensamientos, sentimientos, emociones y sensaciones en todo el cuerpo. Funciona al cambiar el cableado del cerebro, mediante la creación de nuevas vías neuronales y la destrucción de las vías neuronales existentes. Literalmente cambia la forma en que una persona piensa y por lo tanto, se comporta.

Esta tecnología también puede usarse para controlar el movimiento muscular del objetivo. Puede tomar las manos o los pies mientras conduce y hacer que presione el acelerador, presione el freno o gire.

Esto se puede utilizar para causar accidentes o para evitar accidentes. Esta tecnología también puede aprovechar el nervio óptico y el sistema auditivo, para que los que vigilan puedan ver lo que el objetivo está viendo y escuchando. Esta información se descarga y se almacena en una computadora.

Es un sitio altamente seguro, clasificado en los servidores que están protegidos por algunos de los más estrictos controles de seguridad en el mundo.

Funciona todo el día en el individuo: todo lo que ve, escucha, experimenta y siente, queda grabado hasta el final de los tiempos. También puede usarse para manipular las emociones del objetivo. Puede inducir miedo, amor y odio.

Esta tecnología se puede utilizar para transmitir imágenes e incluso imágenes en movimiento en el cerebro. Imágenes e imágenes en movimiento, que son tan realistas que usted piensa que realmente está viendo una película o algo en la realidad. Es como una representación 3D de realidad virtual, que tiene lugar dentro de la mente del objetivo.

Las imágenes y las imágenes en movimiento, se manifiestan de tal manera que el objetivo si no es consciente de esta tecnología, creerá que son pensamientos naturales e imágenes naturales. Se puede utilizar para inducir y controlar los sueños.

También para controlar ciclos de sueño y patrones de sueño. Hacer que uno duerma profundamente o que uno no duerma en absoluto. Los ciclos REM, las ondas cerebrales alfa beta y delta pueden ser inducidas inmediatamente por esta tecnología.

Y esta tecnología también puede usarse para imitar experiencias espirituales. La alegría, el amor, la paz que pasa por la comprensión, pueden ser inducidos artificialmente, para hacer creer al blanco que está teniendo una experiencia espiritual genuina.

Con esta tecnología también se puede manipular sexualmente al objetivo. Hacer que sienta excitación sexual o desactivar su sexualidad por completo. También se puede utilizar para manipular las células rojas, reduciendo y elevando los niveles de estrógeno y testosterona en mujeres y hombres, respectivamente.

Esta tecnología puede leer los pensamientos en tiempo real, tal como ocurren dentro de su propia mente. Se puede utilizar en cualquier lugar con grupos pequeños de personas o grupos de varios miles a decenas de miles. Esto se hace mediante la creación de un efecto de campo.

Se crea un campo entero de energía electromagnética en una ubicación geográfica y cualquier ser humano dentro de esa ubicación será afectado por la tecnología. Se puede utilizar para inducir a un estado de ánimo general en una población o una multitud de personas. Puede hacerlos pasivos, o que se sientan agitados. Se puede utilizar para causar, detener o inducir disturbios. Detener el crimen, incitar al crimen.

Base de datos de ADN en todo el mundo

La tecnología de control individual total, ataca a individuos específicos, basada en la resonancia de su ADN.

El estado de la tecnología actual de control individual mental, está más allá de la comprensión de la mayoría de la gente y la idea de que es posible. Hay suficientes denunciantes y documentos filtrados o desclasificados.

El Dr. Robert Duncan han dado conferencias sobre las capacidades de la tecnología V2K. Se define como una tecnología de frecuencia EM que utiliza señales RF (Radio Frecuencia) para inducir el sonido dentro de la cavidad craneal del objetivo.

V2K literalmente conduce pensamientos directamente al cerebro de los objetivos sin que ellos lo sepan. Kofron basa su información en su propia experiencia y como reciente víctima del propio V2K. Él afirma que ha sido atacado con una versión beta, que es especialmente desagradable.

Tenía pensamientos en su cabeza, tales como: «Todos están en contra de tuya» «Por favor, quédate quieto o te vamos a matar» «No vuelvas a trabajar o te vamos a matar» «Ahora sos una rata de laboratorio, hijo de puta»

Kofron asegura que los ataques de «Total Individual Control Technology»están tratando de volverlo contra sus antiguos compañeros de trabajo, amigos y familiares.

Como fue entrenado en esta área, sabe que las voces es tecnología y puede defenderse de las manipulaciones una vez que las oye. Kofron refleja exactamente lo que Duncan ha advertido acerca de ataques específicos a cada individuo.

Duncan afirma que cada persona tiene una «firma de resonancia única». Y casi exactamente con las mismas palabras, Kofron afirma que: La frecuencia de resonancia se utiliza para afinar la tecnología, para ajustarla perfectamente a la frecuencia de resonancia del ADN del individuo objetivo.

El camino hacia la creación de una base de datos mundial de ADN

Esto conduce a otro aspecto de la agenda NWO: el impulso para crear una base de datos mundial de ADN. Cuando se ve a la luz, la Tecnología de Control Individual total y la adquisición del ADN de toda una población, todo adquiere un significado siniestro.

No es una coincidencia que Amazon y Google (que son controlados por la misma fuerza que sugiere David Icke) están compitiendo entre sí, junto con Microsoft, IBM y otras compañías, para reunir una base de datos de ADN lo más rápido posible.

Aquellos en el poder que accedan a una base de datos de ADN mundial, completa y tecnología de control individual total, tendrán un arma horrible a su disposición para apuntar literalmente a cualquier persona.

Kofron expone cómo engañan a posibles empleados. Ellos solicitan un trabajo en SIS y se les dice que tienen que hacer una prueba de drogas. Cuando la muestra de orina es enviada a un laboratorio, la parte es sifonada como ADN, para ir a la creciente base de datos de ADN de Amazon.

«A los estadounidenses, por millones, les están robando su ADN, sin su conocimiento o consentimiento». «Por lo tanto se convierten en objetivos involuntarios de este programa insidioso».

La ingeniería social con la tecnología de control individual total

Kofron habla extensamente sobre cómo esta tecnología está completamente operativa. Ya está siendo probada en aquellos que están luchando en la sociedad (como aquellos que están sin hogar, sin dinero y que no tienen familia o amigos).

Esta ingeniería social está siendo realizada por el Gobierno Federal, las agencias de inteligencia militar, las empresas de seguridad privada, algunas de las corporaciones estadounidenses más grandes, la policía local y estatal y las organizaciones sociales: Programas en las ciudades del interior de América.

1 – En una de esas operaciones, los perpetradores atacarían determinados bloques geográficos de la ciudad y, por ejemplo, harían que todos en esa zona estuvieran de mal humor.

2 – En otra operación, el SIS (empleado por Amazon, cuya sede está en Seattle) probaría a los empleados de Amazon.

3 – En otra operación, SIS experimentaría con sus propios empleados de bajo nivel.

4 – En otra operación, personas sin hogar fueron traídas de toda la nación a edificios especiales que fueron atacados.

Esto es verdad un acoso organizado.:

«El acopio de sociópatas y psicópatas sobre los inocentes para acosarlos electrónicamente y acecharlos».

El creciente peligro de la industria de seguridad privada en América

Kofron advierte sobre una tendencia alarmante en la sociedad estadounidense: «el surgimiento de compañías de seguridad privada que emplean en su mayoría agentes ex-militares y de inteligencia».

El Complejo de Inteligencia Militar de los Estados Unidos, está completamente fuera de control. Funciona el gobierno y tira de las cuerdas unidas a todos los políticos títeres, que no tienen la «autorización» necesaria para acceder a la verdadera información secreta.

Estas empresas de seguridad, al igual que el propio MIC, parecen operar por encima y fuera de la ley. La cultura dentro de estas empresas es tóxica. Las personas que suben a las filas están condicionadas a usar esta tecnología contra víctimas inocentes.

Se les dice que serán recompensados con todo: dinero, poder, mujeres, sexo, conexión, acceso, estatus, pertenecer al club de poder, si van junto con el programa y se convierten en autores. Si tienen una conciencia fuerte y se niegan, serán saqueados, rechazados, amenazados e incluso transformados en propios TI.

El hueco de los derechos humanos: falsos diagnósticos. Otro aspecto de la Tecnología de Control Individual Total es que los perpetradores hacen un uso cruel de diagnósticos psiquiátricos falsos. Así es como funciona: manipulan a las víctimas de TI para ver a un psiquiatra. Luego sobornan al psiquiatra para entregar un diagnóstico falso, diciendo que la víctima es mentalmente inestable, loca, delirante, incompetente, paranoica, esquizofrénica. O inventan algún diagnóstico médico-psico-sexual similar.

Esto tiene el efecto desafortunado de socavar los derechos naturales o humanos de la víctima, lo que le deja sin recursos para luchar contra sus atacantes. Así sus afirmaciones y testimonios serán desechados como los delirios de un loco.

La Infraestructura Subyacente a la Tecnología de Control Individual Total

La infraestructura que permite la tecnología de control individual total está compuesta principalmente de antenas, torres de radar y teléfonos celulares. A menudo, las antenas están camufladas (ocultas detrás de las paredes). Algunos o la mayor parte de los radares utilizados, son de bases militares.

Pensamientos Finales: Tecnología de Control Individual Total perpetrada por el Culto al Poder Para concluir, es importante darse cuenta de cómo esta cruel vigilancia se está perpetuando. Como explica Kofron, se trata de crear un «club» de perpetradores que sean recompensados con dinero, sexo, poder y la intrínseca necesidad humana de pertenecer.

Se les dice que están en el lado «correcto» y los TI están en el «mal». Y los amenazan con que si hablan o renuncian, pueden terminar en ese lado equivocado. Es el culto del poder.

Cuanto más avance la tecnología, más armas tendrá el culto del poder para esclavizar a aquellos que representan la verdad y la libertad. En cierto punto, literalmente no habrá lugar para correr u ocultarse. La única opción es enfrentarlo ahora, antes de que sea demasiado tarde.

- Investigación y verificación de información crítica.

- Infraestructura técnica (hosting, seguridad y velocidad).

- Herramientas de monitoreo y cobertura de eventos extremos.

- Producción de guías prácticas para preparación ciudadana.

Orbes Argentina es un medio independiente especializado en emergencias, clima extremo y ciencia aplicada, con cobertura global y enfoque en riesgos del siglo XXI.