Ataque global masivo de malware – Explicado – Panorama completo

Ataque global masivo de malware: por qué es más destructivo que un ejército

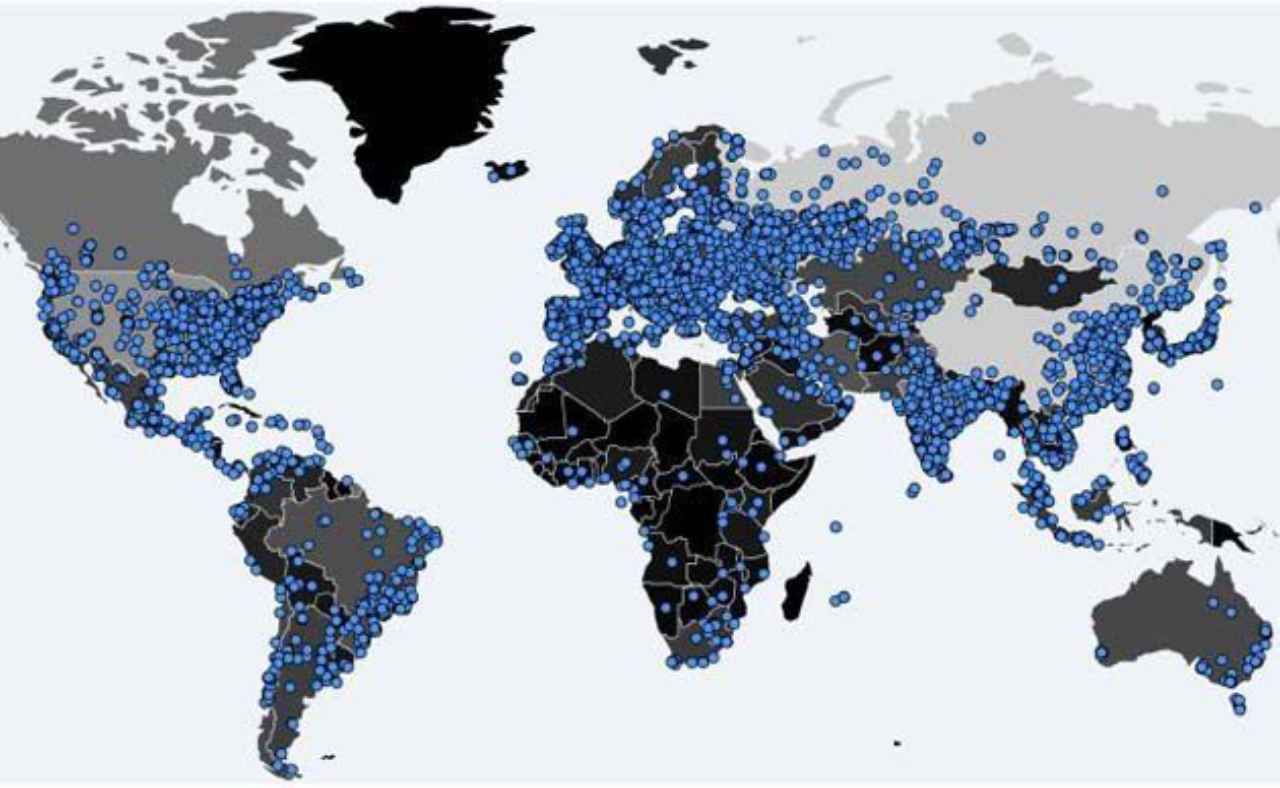

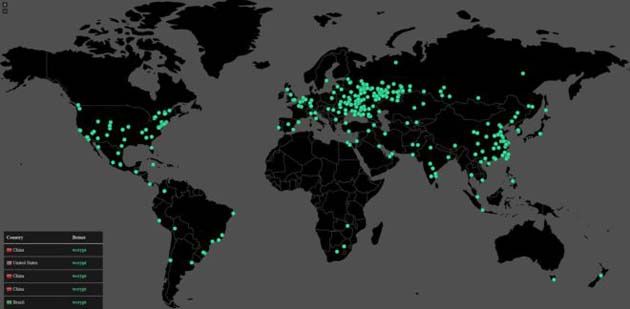

En la era digital, un ataque global masivo de malware puede causar tanto daño como una guerra convencional. Mientras los ejércitos requieren logística, fronteras y tiempo, el malware se propaga en segundos, salta de país en país y golpea al mismo tiempo a gobiernos, empresas y usuarios comunes.

Cuando hablamos de un ataque de este tipo, no nos referimos a un virus aislado, sino a una campaña coordinada de ciberataques que aprovecha vulnerabilidades críticas, cifrando datos, robando información y paralizando infraestructuras esenciales. El congresista estadounidense Ted Lieu advirtió que un ataque de malware capaz de cerrar hospitales y organismos públicos demuestra que la guerra financiera y la guerra cibernética ya están al nivel de las armas tradicionales, pero con menos controles y casi ninguna frontera visible.

Ir a la guía central

⚠️ Recibí alertas antes que el resto

Eventos como este pueden repetirse. Enterate antes que se vuelvan noticia.

Principales tipos de malware que se usan en ataques globales

Para comprender un ataque global masivo de malware, es clave conocer las familias de código malicioso más utilizadas:

-

Ransomware: cifra los archivos de un sistema y exige un rescate en criptomonedas para liberarlos. Ataques como los conocidos brotes de ransomware que afectaron a hospitales y empresas en varios países demostraron que una sola vulnerabilidad puede bloquear miles de equipos a la vez.

-

Worms (gusanos): se autopropagan sin intervención del usuario. Un gusano con capacidades de red puede escanear direcciones IP, explotar fallos y contagiar miles de sistemas en horas.

-

Troyanos bancarios y de espionaje: se hacen pasar por software legítimo y permiten el control remoto, robo de credenciales y movimientos financieros no autorizados.

-

Botnets: redes de dispositivos infectados controlados por un atacante. Además de lanzar ataques DDoS masivos, pueden distribuir nuevas variantes de malware de manera silenciosa.

En un escenario de guerra financiera y cibernética, los Estados, grupos criminales y actores híbridos combinan estas técnicas para obtener ventaja geopolítica, chantaje económico y acceso a información estratégica.

El ataque de 2018: hospitales cerrados y caos institucional

En 2018, varios países siguieron sufriendo las consecuencias de una oleada de ataques masivos de malware que había comenzado el año anterior, afectando hospitales, empresas de transporte, organismos públicos y redes críticas. Muchos sistemas seguían vulnerables porque no se habían aplicado parches de seguridad ni actualizado los equipos, lo que permitió que el código malicioso continuara reapareciendo en distintas variantes.

El congresista Ted Lieu (D-CA) describió cómo este tipo de ataque había causado caos y había obligado a cerrar instituciones vitales como hospitales, suspendiendo cirugías, consultas y servicios de emergencia. En la práctica, el malware no sólo cifró archivos: interrumpió la atención médica, retrasó diagnósticos y puso vidas en riesgo.

Este episodio dejó una lección clara: cuando los sistemas de salud, energía, transporte o finanzas dependen de infraestructura digital insegura, un ataque de malware puede convertirse en un evento de seguridad nacional. No se trata sólo de computadoras bloqueadas, sino de ciudades detenidas, pacientes sin atención y economías en pausa.

Impactos económicos y geopolíticos de un ataque masivo de malware

Un ataque global masivo de malware no se limita a las pantallas. Genera un efecto dominó sobre toda la economía:

-

Pérdidas millonarias por inactividad: fábricas, bancos y cadenas de suministro deben detenerse para limpiar sistemas y restaurar copias de seguridad.

-

Pago de rescates: algunas organizaciones, sin planes de contingencia, terminan pagando rescates en criptomonedas, lo que financia a grupos criminales y alimenta nuevos ataques.

-

Daño reputacional: la filtración o secuestro de datos de clientes provoca pérdida de confianza, caída de acciones en bolsa y demandas legales.

-

Tensión entre países: cuando se sospecha que un Estado está detrás de un ataque, se intensifica la guerra híbrida, con sanciones económicas, expulsión de diplomáticos y contraataques cibernéticos encubiertos.

Informes de organismos como ENISA y el Foro Económico Mundial advierten que los ciberataques masivos se encuentran entre los riesgos globales más probables y de mayor impacto, por encima de muchos desastres naturales. En otras palabras, el malware se ha convertido en un arma estratégica en la competencia global por el poder y el control de la información.

Cómo se propaga un ataque global masivo de malware

La fuerza de un ataque de este tipo está en su velocidad y automatización. Un escenario típico incluye varios pasos:

-

Explotación de una vulnerabilidad crítica en sistemas operativos, servicios de escritorio remoto o aplicaciones muy extendidas.

-

Campañas de phishing masivo, donde correos aparentemente legítimos llevan a los usuarios a descargar archivos maliciosos o hacer clic en enlaces infectados.

-

Movimiento lateral dentro de las redes, aprovechando contraseñas débiles, configuraciones inseguras y falta de segmentación.

-

Escalada de privilegios para tomar el control de servidores, controladores de dominio y sistemas de copia de seguridad.

-

Cifrado o exfiltración de datos a gran escala, seguido de chantaje público: si no se paga, los datos se filtran o se destruyen.

Una sola combinación de exploit + gusano + ransomware puede convertir miles de computadoras en rehenes digitales. La falta de actualizaciones y la existencia de equipos obsoletos en hospitales, bancos y pequeñas empresas hace que el campo de ataque sea casi ilimitado.

Medidas de defensa: del usuario doméstico al gobierno

La buena noticia es que un ataque global masivo de malware no es imparable. Aunque nunca se puede lograr un riesgo cero, sí es posible reducir drásticamente el impacto mediante una estrategia de defensa en capas:

-

Actualizaciones y parches regulares en sistemas operativos, servidores y aplicaciones críticas.

-

Copias de seguridad desconectadas (offline), probadas periódicamente, para poder restaurar servicios sin pagar rescates.

-

Segmentación de redes para impedir que el malware salte libremente entre áreas críticas, como sistemas médicos y redes administrativas.

-

Políticas estrictas de contraseñas y autenticación multifactor, especialmente en accesos remotos y cuentas con privilegios elevados.

-

Capacitación continua para empleados y ciudadanos sobre phishing, ingeniería social y archivos adjuntos sospechosos.

-

Centros de respuesta a incidentes (CSIRT) coordinados a nivel nacional e internacional, que compartan indicadores de compromiso y firmas de malware en tiempo real.

Para los usuarios comunes, seguir guías actualizadas de ciberseguridad básica y utilizar herramientas confiables, como las que recomiendan proyectos de educación digital o portales de seguridad informática, es una defensa esencial frente a estas amenazas invisibles.

Lecciones del ataque de 2018 y preparación para futuras oleadas de malware

El ataque global masivo de malware de 2018 y sus antecedentes demostraron que la seguridad ya no es sólo un asunto técnico: es una política de Estado y una responsabilidad ciudadana. Gobiernos, empresas y usuarios deben asumir que:

-

Toda organización que utiliza Internet es un objetivo potencial, sin importar su tamaño.

-

El costo de prevenir es mucho menor que el costo de recuperarse tras un ataque.

-

La cooperación internacional para rastrear, sancionar y desmantelar grupos de ciberdelincuentes es tan importante como los firewalls y los antivirus.

Mientras que un ejército tarda días en cruzar fronteras, un archivo malicioso puede cruzar el planeta en milisegundos. La guerra financiera y la guerra cibernética, alimentadas por malware sofisticado, seguirán creciendo mientras la economía digital dependa de sistemas vulnerables.

Prepararse implica invertir en resiliencia digital, exigir a los gobiernos infraestructuras críticas mejor protegidas, y adoptar hábitos de seguridad en el hogar y en el trabajo. La próxima gran ola de malware ya se está diseñando en algún lugar; la diferencia entre el caos y la continuidad de nuestras vidas digitales dependerá de lo que hagamos antes de que se ejecute el siguiente ataque.

- Investigación y verificación de información crítica.

- Infraestructura técnica (hosting, seguridad y velocidad).

- Herramientas de monitoreo y cobertura de eventos extremos.

- Producción de guías prácticas para preparación ciudadana.

Orbes Argentina es un medio independiente especializado en emergencias, clima extremo y ciencia aplicada, con cobertura global y enfoque en riesgos del siglo XXI.